Con motivo del Día de la Pyme celebrado por el Instituto Nacional de Ciberseguridad (INCIBE) se divulgaron 12 medidas para mejorar la seguridad informática de las pymes. Teniendo en cuenta que de los 3 millones de empresas que hay en España 1,5 millones son autónomos y otros 1,2 millones son «microempresas» (de entre 1 y 9 empleados) es fácil ver que resulta difícil que todas cuenten con expertos o especialistas en ciberseguridad. Así que algunos de estos consejos son más bien consejos de carácter personal o de «trabajo en grupo», pero igual de efectivos.

A pesar de que los equipos y los datos que manejamos a diario pueden ser complejos, estas medidas de seguridad han de ser sencillas de entender e implementar. y principalmente de carácter organizativo y sentido común. Un primer acercamiento al tema es concienciarnos de que la seguridad no es una broma. Puede causar problemas enormes o suponer multas millonarias. Así que si somos conscientes de que manejamos información muy delicada y confidencial (como cuentas bancarias, tarjetas de crédito, correos electrónicos o contraseñas) o grandes bases de datos con demasiada información personal, especialmente la más privada (registros médicos, familiares, financieros, etcétera) lo mejor sin duda es recurrir a los profesionales expertos. Si esta información se comparte entre varias personas, como por ejemplo los responsables de ventas, contabilidad o atención al cliente, hay que establecer políticas de clasificación de la información y de control de acceso. Y también hay que marcar los procedimientos respecto a qué hacer si una de esas personas es despedida o deja de pertenecer a la empresa.

A pesar de que los equipos y los datos que manejamos a diario pueden ser complejos, estas medidas de seguridad han de ser sencillas de entender e implementar. y principalmente de carácter organizativo y sentido común. Un primer acercamiento al tema es concienciarnos de que la seguridad no es una broma. Puede causar problemas enormes o suponer multas millonarias. Así que si somos conscientes de que manejamos información muy delicada y confidencial (como cuentas bancarias, tarjetas de crédito, correos electrónicos o contraseñas) o grandes bases de datos con demasiada información personal, especialmente la más privada (registros médicos, familiares, financieros, etcétera) lo mejor sin duda es recurrir a los profesionales expertos. Si esta información se comparte entre varias personas, como por ejemplo los responsables de ventas, contabilidad o atención al cliente, hay que establecer políticas de clasificación de la información y de control de acceso. Y también hay que marcar los procedimientos respecto a qué hacer si una de esas personas es despedida o deja de pertenecer a la empresa.

Por lo general ningún empleado debería acceder a datos que no necesite: es la mejor manera de evitar que se puedan copiar o perder. Del mismo modo, si la cuenta de algún empleado quedara comprometida (por ejemplo porque alguien acceda a su correo o a su móvil adivinando la contraseña) sin acceso directo a esa información la brecha será siempre menos «dolorosa». En este aspecto la concienciación acerca de la seguridad es importante: los empleados deben saber que:

- No deben compartir o copiar datos o contraseñas.

- No deben instalar aplicaciones no permitidas.

- Deben informar sobre cualquier incidente que parezca relevante, incluyendo problemas de acceso, borrado de ficheros, alertas de virus o pérdida de dispositivos.

Otro aspecto importante de la seguridad es el uso actual de los servicios en la nube, que pueden ir desde las versiones de Office que funcionan en la nube a Google Docs, donde se comparten hojas de cálculo, documentos, etcétera. Aunque son una solución estupenda para trabajar en equipo o cuando hace falta movilidad también son más vulnerables en caso de que no se tenga el suficiente cuidado. Para manejar información altamente confidencial puede ser mejor hacerlo localmente. En cualquier caso esto varía mucho dependiendo del negocio y los requerimientos de cada trabajo, así que lo mejor es establecer una política clara al respecto.

Otro aspecto importante de la seguridad es el uso actual de los servicios en la nube, que pueden ir desde las versiones de Office que funcionan en la nube a Google Docs, donde se comparten hojas de cálculo, documentos, etcétera. Aunque son una solución estupenda para trabajar en equipo o cuando hace falta movilidad también son más vulnerables en caso de que no se tenga el suficiente cuidado. Para manejar información altamente confidencial puede ser mejor hacerlo localmente. En cualquier caso esto varía mucho dependiendo del negocio y los requerimientos de cada trabajo, así que lo mejor es establecer una política clara al respecto.

Hoy en día también se está volviendo común utilizar la comodidad de los móviles para hacer fotos a las pantallas de los monitores y poder guardar y enviar datos de forma rápida (como quien hace una «captura de pantalla»). Esto es cómodo, pero tampoco es seguro. Le mejor es minimizarlo y pedir siempre que esa información se borre igual que se destruiría si se apuntara en un trozo de papel. O simplemente prohibir los móviles si no son necesarios en ciertos momentos.

Otros detalles cotidianos incluyen el uso de portátiles y dispositivos de traer y llevar, el conocido BYOD (bring your own device o «tráete tus propios dispositivos») y los potenciales problemas que pueden suponer mezclar información personal y de trabajo en la misma máquina, incluso en un ordenador portátil, un smartphone o un pendrive. Si se pueden separar ambos mundos, mejor que mejor. También hay que establecer unas normas mediante la llamada «política de mesas limpias»: no dejar papeles con información confidencial en la mesa o en la papelera (usar destructoras de documentos es muy barato), y ni mucho menos guardar post-its con las contraseñas de acceso.

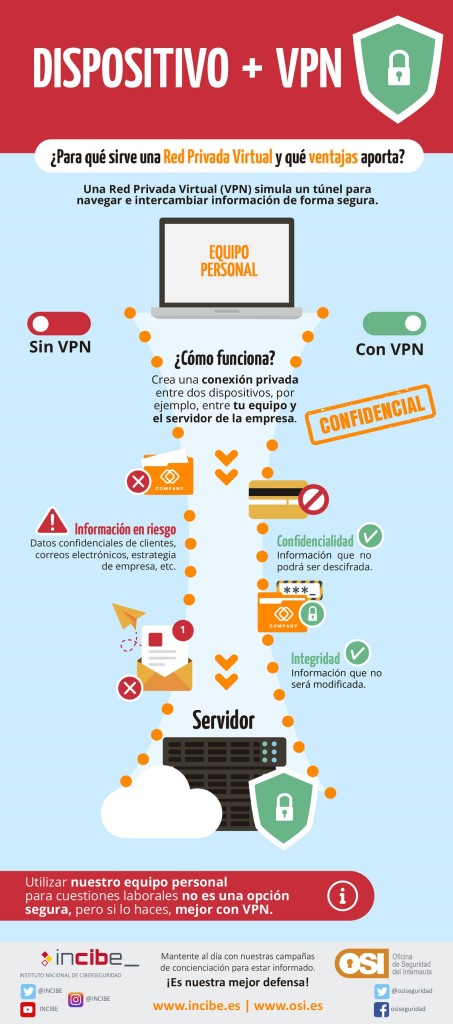

En los casos en los que la seguridad sea algo especialmente relevante por alguna razón no está de más considerar la contratación de una red privada virtual (VPN) que garantice la confidencialidad de las comunicaciones. Esto puede ser importante en trabajos en los que se maneje información confidencial muy «golosa» para los crackers, especialmente sistemas de pago, cuentas bancarias, contratos y documentación legal, informes médicos y similares.

Siguiendo todos estos consejos que son relativamente sencillos se puede evitar un altísimo porcentaje de problemas. Es como tener una casa en la que todo está en orden, hay una buena puerta, una mejor cerradura, cámaras vigilando y la llave no está escondida bajo el felpudo. Los «malos» no podrán entrar o, simplemente, preferirán irse a otra casa donde la seguridad sea más laxa y no tengan que perder el tiempo.

{Foto (CC) TheDigitalWay @ Pixabay}

Nos encantará conocer tu opinión, pero primero tenemos que indicarte que los comentarios están moderados, y no aparecerán inmediatamente en la página al ser enviados. Evita, por favor, las descalificaciones personales, los comentarios maleducados, los ataques directos o ridiculizaciones personales, o los calificativos insultantes de cualquier tipo, sean dirigidos a los autores, a cualquier otro comentarista o la empresa propietaria de esta página. Estás en tu perfecto derecho de comentar anónimamente, pero por favor, no utilices el anonimato para decirles a las personas cosas que no les dirías en caso de tenerlas delante. Intenta mantener un ambiente agradable en el que las personas puedan comentar sin temor a sentirse insultados o descalificados. No comentes de manera repetitiva sobre un mismo tema, y mucho menos con varias identidades o suplantando a otros comentaristas. También, procura que tus opiniones estén relacionadas con lo que se comenta en esta entrada. Los comentarios off-topic, promocionales, o que incumplan todas estas normas básicas serán eliminados.